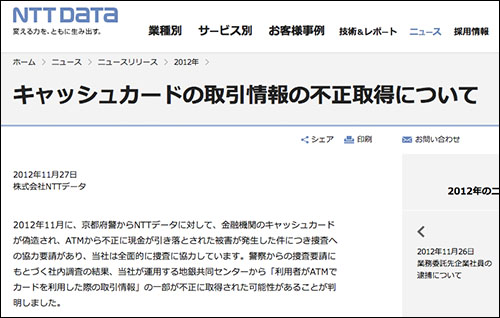

(画面は同社Webサイトより)

株式会社NTTデータは、11月27日付で、自社が運営する地銀共同センターから取引情報が不正に持ちだされ、ATMから現金が引き出された可能性があると発表しました。また、本件に関連し、業務委託先企業の社員が京都府警に逮捕されたとのことです。

逮捕された委託先社員は、2003年4月より同センターの構築に加わっており、かなりシステムの内容に詳しかったということです。

また、不正に取得された情報は、

・地銀共同センター参加銀行と提携金融機関の間での取引情報

(口座番号、暗証番号含む)

とのことで、この情報を使用してキャッシュカードを偽造して、ATMから現金を引き出していたようです。

(私のコメント)

内部に常駐する委託先の犯行のパターンですね。他の報道によりますと、今回の不正出金額は2000万円を超えるとのことですが、ATMには監視カメラも付いてますし、いずれ捕まる運命だったと言えるのではないかと思います。